티스토리 뷰

파일을 다운로드받으면 flag파일 하나하고 그 파일을 실행시키면 다음과같은 문자가 뜬다.

이렇게 찾는건지는 모르겠지만 xxd를 통해서 파일 상단에 upx라는 문자가 있는걸 확인할 수 있다.

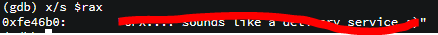

upx 를 해제해 주고 gdb를 통해 malloc에 저장되는 값을 확인해보자.

참고 사이트 : s0ngsari.tistory.com/entry/Heap-with-GDB

Heap with GDB!

요즘 대회때 heap에 대한 문제가 넘나 많아서 힙에대한 지식좀 제대로 쌓아야겠다 공부한 내용이라 잘못된거 있으면 지적좀 해주세요 달게받겠습니다! 1 2 3 4 5 6 7 8 9 10 11 12 #include int main(int argc,

s0ngsari.tistory.com